Anatomie einer Ransomware-Attacke

Advertorial

Was genau passiert bei einem Ransomware-Angriff? Über welche Wege verschaffen sich Kriminelle Zugang ins Firmennetz? Welche Präventionsmaßnahmen helfen wirklich? Wie lassen sich Angriffe möglichst früh zu erkennen und die Reaktion auf den Ernstfall einüben? Antworten auf diese und Fragen liefern Experten von IBM Security in einer Online-Veranstaltung am 24. September.

Ransomware hat sich in den letzten Jahren zu einer richtigen Plage für IT-Infrastrukturen entwickelt. Begünstigt von einer weltweiten Gesundheitskrise und einem radikalen Wandel der Arbeitswelt wurde sie insbesondere in den letzten anderthalb Jahren zur Cybergefahr Nr.1. Laut dem Cost of a Data Breach Report 2021 von IBM handelt es sich mittlerweile bei fast jedem vierten Cyberangriff weltweit um eine Ransomware-Attacke.

Folgenreicher Exodus in Richtung Homeoffice

Was kein Wunder ist, denn für die Cyberkriminellen ist es ein lohnendes Geschäft. Allein die berüchtigte Hackergruppe REvil erbeutete letztes Jahr mindestens 123 Millionen Dollar. Der dadurch entstandene Schaden bei den betroffenen Unternehmen belief sich auf durchschnittlich 4,62 Millionen Dollar und übertraf damit die Summe, die die meisten anderen Angriffsmethoden verursachten. Bei 7,8 Prozent der Unternehmen, die einen Cyberschaden zu beklagen hatten, handelte es sich laut IBM-Studie um einen Ransomware-Angriff.

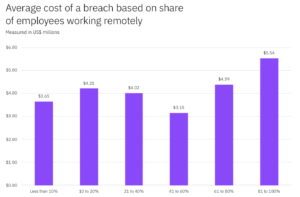

Viel Auftrieb bekam Ransomware durch die Auslagerung von Millionen von Arbeitsplätzen ins Homeoffice zu Beginn der Corona-Krise. Die Maßnahme erwies sich für sehr viele Unternehmen zu einer aus Sicherheitsgesichtspunkten folgenreichen Entscheidung. Denn die meisten Unternehmen hatten zu diesem Zeitpunkt noch keine Security-Mechanismen wie zum Beispiel Zero Trust implementiert, die für die Absicherung dezentraler Arbeitsplätze nötig ist. Nachzuvollziehen ist dies bei einer genaueren Betrachtung der entstandenen Schadensumme bei Unternehmen, die Sicherheitsvorfälle zu beklagen hatten. War Remote Work ein Faktor bei der Kompromittierung der Systeme, belief sich der durchschnittliche Schaden auf fast 5 Millionen Dollar. Spielte Telearbeit keine Rolle, lag er bei etwa 3,9 Millionen.

KI-gestützte Früherkennung und automatisierte Abwehr

Eine Auswertung der häufigsten Angriffsvektoren im IBM-Report hat ergeben, dass Mitarbeitende verstärkt im Visier der Kriminellen stehen. So bildeten geknackte oder gestohlene Zugangsdaten mit 20 Prozent und Phishing mit 17 Prozent die Haupteinfallstore. Die Steigerung der Security Awareness durch entsprechende Trainings, sodass Mitarbeitende sorgfältig mit Zugangsdaten umgehen und sich nicht von Phishing-Mails austricksen lassen, ist allerdings bestenfalls die halbe Miete in Sachen Prävention. Entscheidend sind auch technische Mittel wie beispielsweise Zero-Trust-Authentifizierung. So belief sich bei Unternehmen, die eine ausgereifte Zero-Trust-Infrastruktur implementiert hatten, die durchschnittliche Schadensumme auf 3,28 Millionen Dollar; fehlte sie komplett, lag der Schaden bei 5,04 Millionen.

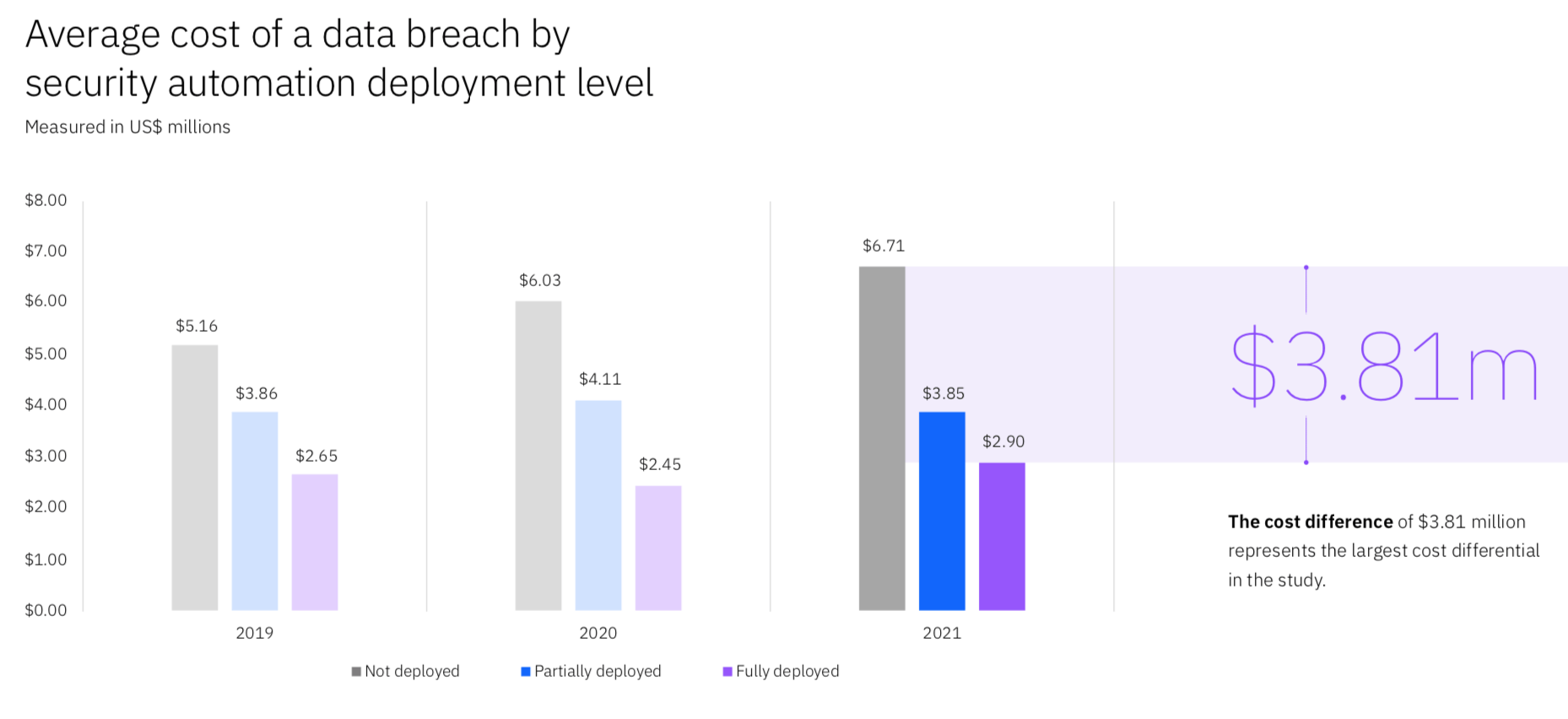

An zweiter Stelle der kostenreduzierenden Maßnahmen stehen die Incident-Response-Fähigkeiten des Unternehmens. Auch hier kommt es auf das Zusammenspiel von Menschen und Technik an. Dazu gehören einerseits cross-funktionale Teams, die im Falle einer Krisensituation die entsprechenden Maßnahmen einleiten, andererseits die Früherkennung von Angriffen und suspekter Aktivität im Firmennetzwerk. Hier machen sich bereits die Qualitäten von KI-gestützten Tools und Security Automation bemerkbar. So konnten Unternehmen, die mit solchen Tools ausgestattet sind, Angriffe wesentlich schneller erkennen und beheben und der verursachte Schaden war um mehr als 30 Prozent geringer (siehe Grafik).

Online-Veranstaltung: Anatomie eines Ransomware-Angriffs

Auf Einfallstore und Abwehrmechanismen werden die IBM-Experten beim Online-Event am 24. September um 10:00 Uhr um einiges detailreicher eingehen. Dabei nehmen sie eine Ransomware-Attacke aus verschiedenen Gesichtspunkten unter die Lupe und betrachten sowohl das Geschäftsmodell Ransomware als auch die typischen Angriffsvektoren und Akteure. Sie schildern, wie Angreifer agieren, welche Schwachstellen sie verwenden und wie sie ihr Vorgehen stetig auf aktuelle technologische Entwicklungen anpassen.

Zudem widmen sie sich der Frage, wie in einem Unternehmen Ransomware-Attacken präventiv verhindert werden oder die Folgen eines solchen Angriffs durch gezielte technische und organisatorische Maßnahmen minimiert werden können. Im Anschluss an die Vorträge haben Sie die Gelegenheit, mit den IBM-Experten über mögliche Strategien im Umgang mit dieser wachsenden Bedrohung zu diskutieren.