Alternativen zu VPN

Der VPN-Tunnel ist immer noch die am weitesten verbreitete Methode, um aus der Entfernung aufs Firmennetz zuzugreifen. Doch langsam nähert sie sich dem Ende ihrer Karriere, denn sie stammt aus der IT-Welt von gestern.

Den meisten Arbeitenden, die während der Corona-Krise von heute auf morgen zu Homeworkern werden mussten, dürfte das Kürzel VPN inzwischen ein Begriff sein. Sie haben eine Virtual Private Network-Software verwendet, um Daten und Anwendungen zu nutzen, die hinter der Firewall ihres Arbeitgebers zu finden sind. Und so mancher unter ihnen hat sich über umständliche Technik oder langsame Verbindungen geärgert. Trotzdem war die Technik während Krise ein Segen, denn sie hat für viele Homeoffice erst möglich gemacht.

Nicht genug VPN-Leitungen? Dann gibt’s eben Schichtbetrieb.

VPN ist allerdings alles andere als alternativlos. Das Verfahren stammt noch aus einer Zeit, als das Firmennetzwerk räumlich begrenzt war durch die eigenen Büroräumlichkeiten. Also mussten externe Verbindungen zum Firmennetz über eine sichere verschlüsselte Datenleitung erfolgen, die über das VPN-Verfahren aufgebaut wurden. Das mag bei den meisten Firmen immer noch so sein, doch dank Remote Work und der Nutzung von Cloud-Anwendungen wird das Konzept der festen Netzwerkgrenzen schnell obsolet. Damit gewinnen drei verschiedene Alternativverfahren immer mehr an Boden.

1VPN als Cloud-Service

Das Coronavirus hat Deutschland zu einem Zeitpunkt erwischt, als bei den meisten Unternehmen Homeoffice die Ausnahme und nicht die Regel war. Entsprechend verfügten die meisten Firmen zu diesem Zeitpunkt zwar über eine VPN-Infrastruktur, diese war aber nur für einen kleinen Teil ihrer Belegschaft ausgelegt. Entsprechend hatten viele IT-Leiter in den ersten Tagen des Lockdowns ihre liebe Mühe, die Kapazitäten ihres VPN-Netzwerks schnell genug zu erweitern, also mussten ihre Mitarbeiter zunächst im Schichtbetrieb arbeiten.

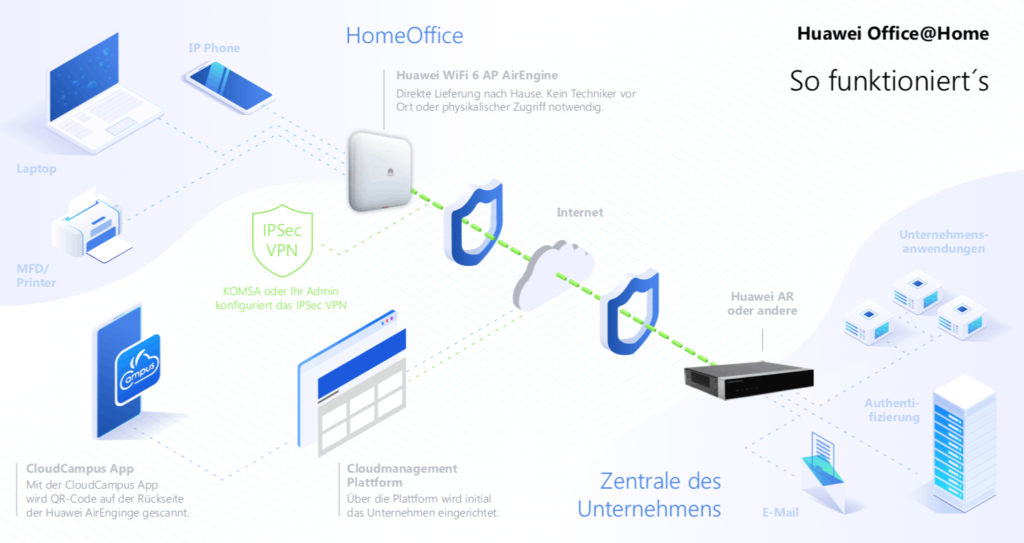

Um Unternehmen und ihren Nutzern solche Probleme zu ersparen, haben sich einige IT-Anbieter alternative VPN-Lösungen einfallen lassen. Meist basieren sie auf dem Konzept, die VPN-Funktionalität als Cloud-Service anzubieten. Auf diese Weise brauchen Anwenderunternehmen keine eigene VPN-Infrastruktur aufzubauen und können ihre VPN-Kapazitäten flexibel skalieren. VPN ist beispielsweise Teil der Netzwerkmanagement-Plattform CloudCampus von Huawei, die in Deutschland gehostet wird und deswegen auch die DSGVO-Richtlinien erfüllt.

Für zusätzliche Sicherheit und besseren Nutzerkomfort sorgt ein neuer kleiner WLAN-Router von Huawei speziell fürs Homeoffice. Der Huawei WiFi6 AP (PDF) wird am heimischen WLAN-Router angeschlossen und baut ein eigenes verschlüsseltes WLAN fürs Homeoffice auf. Auf seiner Unterseite ist ein QR-Code, mit dessen Hilfe das Gerät über eine App registriert und dem Firmennetzwerk zugeordnet wird. Die Konfiguration der VPN-Leitung besorgt der deutsche Distributor Komsa. Benutzt man das WLAN dieses Routers, ist eine VPN-Software auf dem PC oder mobilen Gerät des Nutzers nicht mehr notwendig.

2Virtuelle PCs und Cloud-Workspaces

Der Digital Workspace wandert seit einigen Jahren schon immer vom PC des Nutzers in eine zentrale Infrastruktur. Alle Anwendungen, die ein Nutzer braucht, werden ihm in Form eines virtuellen PCs zur Verfügung gestellt, der im Rechenzentrum des Unternehmens oder bei einem Cloud-Provider gehostet wird. Solche Virtual Desktop Infrastructures (VDI) werden von den großen IT-Playern wie Microsoft, Dell oder Citrix angeboten, aber auch von mittelständischen Firmen wie der deutschen Oneclick.

Wird der Virtual Desktop über einem VDI-Anbieter zur Verfügung gestellt, ist in der Regel keine VPN-Verbindung zum Arbeitsplatz nötig. Läuft der Virtual Desktop im Rechenzentrum des eigenen Unternehmens, ist eine VPN-Verbindung oder Tool wie TeamViewer notwendig. Das gleichnamige Unternehmen aus dem schwäbischen Göppingen hat während der Corona-Krise einen Zulauf an Neukunden wie noch nie gehabt, denn sein Tool, das ursprünglich für die Fernwartung entstand, hat mit dem Aufkommen von VDI und Remote Work eine neue Rolle für sich entdeckt.

Alle Anwendungen und Daten laufen auf dem PC bzw. Server im Rechenzentrum der Firma, übertragen wird lediglich der Bildschirminhalt.

Ist TeamViewer sowohl auf dem PC oder Server im Büro als auch auf dem Endgerät im Homeoffice installiert, verbindet sich der Nutzer mit einem einfachen Login übers Internet mit seinem (virtuellen oder physischen) PC im Unternehmen und kann loslegen. Der Clou besteht darin, dass nichts wirklich auf dem Rechner des Anwenders läuft. Alle Anwendungen laufen auf dem PC bzw. Server im Rechenzentrum und es werden auch keine Daten auf den PC (oder Tablet oder Smartphone) des Nutzers übertragen, sondern lediglich der Bildschirm des PCs oder Virtual Desktops im Büro.

Für Sicherheit sorgt wie bei einer VPN-Verbindung eine starke Verschlüsselung und optional eine Zwei-Faktor-Authentifizierung. Eine „Black-Screen-Funktion“ gewährleistet, dass niemand am Bildschirm des Bürorechners mitverfolgen kann, wie der Anwender den Computer im Fernzugriff verwendet. Für eine gute Performance sorgt die Tatsache, dass keine Daten außer dem Inhalt des Bildschirms übertragen werden, und davon auch nur der Teil, der sich verändert. Für den schnellen Zugriff auf PCs oder Server, die weit entfernt in einem anderen Land laufen, sorgt die Netzwerk-Infrastruktur von TeamViewer mit mehr als 1000 Routern weltweit.

3Sicherer Zugang als Cloud-Service – ohne VPN

Je mehr Cloud Computing und Cloud-Anwendungen zum Standard der heutigen IT werden, desto deutlicher kristallisiert sich das ZTNA-Verfahren (Zero Trust Network Access) als Nachfolger von VPN heraus. Das Prinzip von Zero Trust basiert darauf, dass dem Nutzer grundsätzlich nur Zugang zu den Anwendungen gewährt wird, die er nutzen will, nicht aber zum gesamten Firmennetzwerk. Dadurch entfällt die Notwendigkeit für eine VPN-Verbindung und dem Firmennetz wird eine zusätzliche Sicherheitsschicht gegönnt. Zero Trust wird auch bei großen Cloud-Anwendungen wie beispielsweise Office 365 verwendet.

Beim ZTNA-Verfahren wird der Nutzer über einen sicheren Tunnel direkt mit seiner dedizierten Anwendung verbunden, unabhängig davon, ob die Anwendung in der Cloud oder im Unternehmensnetz vorgehalten wird. Wird der Zero-Trust-Zugang über eine zentrale Plattform für alle Unternehmensanwendungen verwaltet, braucht sich der Nutzer in der Regel nur einmal einzuloggen und hat Zugriff auf alle Anwendungen und Daten, die für ihn freigegeben sind. Solche Zero-Trust-Plattformen bieten beispielsweise Zscaler mit Zscaler Private Access (ZPA) oder Cloudflare mit Cloudflare Access. Letztere wird von Cloudflare bis zum 1. September kostenlos angeboten.